ISO 27001

Von der GAP Analyse bis zur Zertifizierung –

wir begleiten Sie durch den gesamten Prozess.

Sie suchen Experten mit langjähriger Erfahrung in der Einführung, Prüfung und pragmatischen Umsetzung einer ISO 27001 Zertifizierung?

ISO 27001 einfach erklärt

Ihre All-in-One Lösung

Mit unserer Expertise in der Implementierung der ISO 27001 erhalten Sie maßgeschneiderte Werkzeuge für eine nachhaltige Sicherheitsstrategie. Wir begleiten Sie von der ersten Risikoanalyse bis zur erfolgreichen Zertifizierung und darüber hinaus.

Setzen Sie auf zertifizierte Sicherheit als Fundament für Ihren Geschäftserfolg.

Ihre Vorteile auf einen Blick:

- Schutz sensibler Unternehmensdaten

- Stärkung der Marktposition durch nachweisbare Sicherheitsstandards

- Nachhaltige Risikominimierung durch Compliance-Erfüllung

ISO 27001 Referenzprojekte

Branche:

Mittelstand

Funktion:

Projektverantwortlicher

Tätigkeitsbereiche:

- Implementierung eines IT-Sicherheitskonzeptes (IT-Revision, IT-Compliance und IT Risikomanagement mit Zielsetzung einer DIN ISO 27001 Zertifizierung und MA-RISK Kompatibilität

- Gap Analyse (ISO27001, MARISK, Compliance & Datenschutz)

- Aufbau ISMS - Richtlinien & Dokumente

- Durchführung von Zwischenaudits zur Vorbereitung einer ISO 27001 Re-Zertifizierung

- Prozesse und IKS

- Projekt bzw. Maßnahmenplan (Scope)

- Erstellen von Dokumentation & Richtlinien

- Implementierung IKS & Prozesse

- Support bei Kundenfragebögen und Audits

- ISMS Auditvorbereitung (DIN ISO 27001)

- Support Auditdurchführung (DIN ISO 27001)

- Erstellung von IT-Sicherheitskonzepten (Löschkonzepte etc.)

Branche:

IT-Dienstleister

Funktion:

Projektverantwortlicher

Tätigkeitsbereiche:

- Betrachtung der Maßnahmen der ISO 27001:2022 Norm zur Vorbereitung auf Audits und Review von Evidenzen

- Evaluierung der getroffenen Maßnahmen und offener Punkte

- Erstellung eines Abschlussberichts

- GAP-Analyse

- Einordnungen und Besonderheiten bei verbundenen Unternehmen

- Richtlinien und Dokumente

- Prozesse und IKS

- Maßnahmenpläne

Branche:

Mittelstand

Funktion:

Projektverantwortlicher

Verantwortungsbereiche:

- Reifegradanalyse und Benchmark der IT-Sicherheit

- Darstellung der High-Level Cyber Security GAPs zur Verbesserung der Cyber Sicherheit mit Priorität und grober Aufwandsindikation (low, medium, high)

- Ergebnispräsentation des Cyber-Sicherheits-Reifegrades

- Erstellung einer Road Map für die Behebung der aufgeworfenen GAPs

- Basierend auf der Reifegrad Analyse wurde direkt mit der Schließung von Feststellungen begonnen und Inhalte aus den Erfahrungswerten übernommen

- Erstellung eines ISMS (Information Security Management System)

- Erstellung von Richtlinien & Dokumenten

- Definition bei der Erstellung von Prozessen sowie einem internen Kontrollsystem (IKS)

- Unterstützung bei der Implementierung / Umsetzung der Richtlinien sowie des IKS

- Erstellung & Abstimmung eines Projekt- und Maßnahmenplans für das ISMS

- Begleitung einer internen Prüfung eines ISO 27001 Audits

- Support bei der Zertifizierung der ISO 27001

Branche:

Gesundheitswesen

Funktion:

CISO

Tätigkeitsbereiche:

- Aufbau eines integrierten Managementsystems

- Dokumentenkontrolle mit Confluence

- Prozesskontrollen mit Jira (Änderungsmanagement für MDR-Produkte)

- Richtlinienschulungen (unternehmensweit)

- Aufbau des Risikomanagements

Branche:

Mittelstand

Funktion:

Informationssicherheitsbeauftragter (ISB / ISO)

Tätigkeitsbereiche:

- Interner Koordinator bei der Einführung eines ISMS gemäß ISO 27001 und Sicherstellung der normgerechten Umsetzung

- Interner Informationssicherheitsbeauftragter (ISB/ISO) mit Verantwortung für die operative Umsetzung der Sicherheitsmaßnahmen und Prozesse

- IT-seitige Umsetzung der ISMS-Anforderungen, einschließlich Zugriffskontrollen, Protokollierung, Monitoring und Netzwerksicherheit

- Durchführung einer Gap-Analyse zur Ermittlung der Abweichungen zwischen dem aktuellen Zustand und den Normanforderungen begleitet durch ein Beratungsunternehmen unter Verwendung des VDA ISA 5.1 Katalogs

- Erstellung und Umsetzung von Sicherheitsrichtlinien und -prozessen, z.B. Schadsoftware-Schutz, Netzwerksicherheit, Zugriffskontrolle, Kryptografie, Lieferantenmanagement, Cloud-Dienste, Notfallmanagement (BCM), Risikomanagement, Clean Desk & Clear Screen, Änderungskontrolle, Protokollierung, Informationsklassifizierung sowie Identitäts- und Zugriffsmanagement (IAM)

- Nutzung von Synergien zu weiteren bestehenden Managementsystemen

- Durchführung und Verwaltung von Risikobewertungen und Behandlungen

- Durchführung von Managementbewertungen

- Planung und Durchführung interner Audits, Identifikation von Verbesserungspotenzialen und Steuerung der Korrekturmaßnahmen

- Entwicklung und Implementierung von Notfallplänen (BCM) und Wiederanlaufstrategien und Steuerung von Notfallübungen

- Bewertung und Steuerung sicherheitskritischer Änderungen in IT-Systemen und Prozessen

- Entwicklung eines Auditprogramms

- Durchführung technischer Audits zur Überprüfung der IT Sicherheitsmaßnahmen, Identifikation von Schwachstellen und Ableitung von Verbesserungsmaßnahmen

- Schulung und Sensibilisierung der Mitarbeiter zu den Richtlinien

Branche:

Mittelstand / Infrastruktur

Funktion:

Informationssicherheitsbeauftragter

Tätigkeitsbereiche:

- Zieldefinition und Erwartungsklärung ISMS:

Klärung der Ziele und Erwartungen des Informationssicherheitsmanagementsystems (ISMS) im Einklang mit den Unternehmensanforderungen. - Risikoanalyse:

Durchführung einer Risikoanalyse zur Identifizierung potenzieller Sicherheitsrisiken; Identifikation von Kernressourcen und kritischen Geschäftsprozessen; Analyse der vorhandenen Sicherheitsmaßnahmen und deren Wirksamkeit; Kategorisierung von Risiken nach Schadenshöhe und Eintrittswahrscheinlichkeit. - Prozessentwicklung:

Definition von Prozessen zur Risikosteuerung und -behandlung; Einrichtung von Verfahren zur regelmäßigen Überprüfung und Aktualisierung des ISMS. - Erstellung von Richtlinien:

Erstellung einer übergeordneten Informationssicherheitsrichtlinie zur Dokumentation als Management-Bekenntnis zur Informationssicherheit; Erstellung einer Richtlinie zur Beschreibung der ISMS-Prozesse zum Thema Risiko-Management; Entwicklung von Richtlinien für Endbenutzer, zur Datenklassifizierung, Zugriffskontrolle und physischen Sicherheit. - Beratung bei der Benennung von Verantwortlichkeiten:

Unterstützung bei der Definition von Rollen und Verantwortlichkeiten innerhalb des ISMS; Unterstützung bei der Auswahl des Informationssicherheitsbeauftragten. - Erstellung von IT-Sicherheitskonzepten:

Erstellung Berechtigungskonzepte; Erstellung Prokollierungskonzepte.

Branche:

Mittelstand / Softwareentwicklung)

Funktion:

Informationssicherheitsbeauftragter

Tätigkeitsbereiche:

- Implementierung eines IT-Sicherheitskonzeptes (IT-Revision, IT-Compliance und IT-Risikomanagement) mit Zielsetzung einer ISO 27001 Zertifizierung und MARISK Kompatibilität

- Gap Analyse (ISO 27001, MARISK, Compliance & Datenschutz)

- Richtlinien & Dokumente

- Prozesse und IKS

- Projekt bzw. Maßnahmenplan (Scope)

- Erstellen von Dokumentation & Richtlinien

- Implementierung IKS & Prozesse

- Support bei Kundenfragebögen und Audits

- Auditvorbereitung (ISO 27001)

- Erstellung von Konzepten nach ISO 27001 (Bspw. Berechtigungs-, und Protokollierungskonzepte)

- Support Auditdurchführung (ISO 27001)

Branche:

Mittelstand / Infrastruktur

Funktion:

Berater Informationssicherheitsmanagement

Tätigkeitsbereiche:

- Reifegradanalyse und Kritikalitätsbewertung der Prozesse

- Empfehlungen von Kontrollen und Prozessen (Quick Wins, Short-, Mid- und Long-Term)

- Erstellung von Notfall-Richtlinien und Playbooks in Anlehnung an die ISO 27001 Norm

Branche:

Mittelstand

Funktion:

Projektmitarbeiter

Tätigkeitsbereiche:

- Support bei der Implementierung eines IT-Sicherheitskonzeptes (IT-Revision, IT-Compliance und IT Risikomanagement mit Zielsetzung einer DIN ISO 27001 Zertifizierung und MA-RISK Kompatibilität)

- Gap Analyse (ISO27001, Compliance & Datenschutz)

- Support bei der Durchführung von Zwischenaudits zur Vorbereitung einer ISO 27001 Re-Zertifizierung

- Projekt bzw. Maßnahmenplan (Scope)

- Erstellen von Dokumentation & Richtlinien

- Implementierung IKS & Prozesse

- Support bei Kundenfragebögen und Audits

- Support ISMS Auditvorbereitung (DIN ISO 27001)

- Support Auditdurchführung (DIN ISO 27001)

Branche:

Banken / Finanzwesen

Funktion:

Projektmitarbeiter

Tätigkeitsbereiche:

- Unterstützung des Informationssicherheitsbeauftragten im operativen Tagesgeschäft; Erstellung, Umsetzung, Kontrolle und Fortschreibung des Informationssicherheitskonzeptes

- Erstellung und Pflege von Sicherheitsrichtlinien- und -prozessen, Vorgaben und Handlungsempfehlungen sowie Durchführung von IKS-Kontrollen der Informationssicherheit

- Unterrichtung und Beratung des Hauses in informationssicherheitsrelevanten Belangen, einschließlich des regelmäßigen und anlassbezogenen Reportings

- Begleitung von IT-Projekten und Beschaffungsvorgängen mit Bezug auf die Informationssicherheit

- Unterstützung bei der Überwachung der IT-Dienstleister

- Planung und Durchführung von Sicherheitsüberprüfungen und IT-Sicherheits-Audits

- Steuerung der Überprüfung aktueller Bedrohungen und Schwachstellen

- Mitwirkung bei der Analyse sicherheitsrelevanter Ereignisse

- Bewertung von Sicherheitsvorfällen sowie Steuerung daraus resultierender Korrekturmaßnahmen

Was ist ISO 27001?

ISO / IEC 27001 ist eine international anerkannte Norm für Informationssicherheits-Managementsysteme (ISMS). Sie bietet Unternehmen jeder Größe eine zuverlässige Grundlage, um Informationssicherheit systematisch zu steuern, Risiken bewusst zu identifizieren und Schwachstellen proaktiv zu minimieren. Besonders für Unternehmen, die sensible Daten schützen müssen – wie Betreiber kritischer Infrastrukturen (KRITIS) – stellt eine ISO / IEC 27001 Zertifizierung einen entscheidenden Qualitätsnachweis dar. Sie bestätigt nicht nur die Einhaltung gesetzlicher Vorgaben, sondern stärkt auch das Vertrauen von Kunden und Partnern. Dank der sogenannten "High Level Structure" ist die Norm auch problemlos mit anderen Normen wie ISO 9001 (Qualitätsmanagement) kombinierbar.

Warum ISO 27001 für Ihr Unternehmen relevant ist

Angesichts steigender Cyberkriminalität und komplexer Bedrohungen stehen Unternehmen vor der Herausforderung, ihre Cyber-Risiken gezielt zu kontrollieren.

Durch die EU Richtlinie NIS2 gewinnt die Bedeutung einer ISO / IEC 27001 Zertifizierung zusätzlich an Relevanz. Bis Oktober 2024 sind voraussichtlich bis zu 40.000 Unternehmen in Deutschland dazu verpflichtet, ein ISMS einzuführen.

Ein ISMS nach ISO 27001 bedeutet:

- Technische, organisatorische und personelle Sicherheitsmaßnahmen

- Integration von Sicherheitsrichtlinien in Unternehmensprozesse

- Nachhaltiges Risikomanagement für mehr Cyber-Resilienz

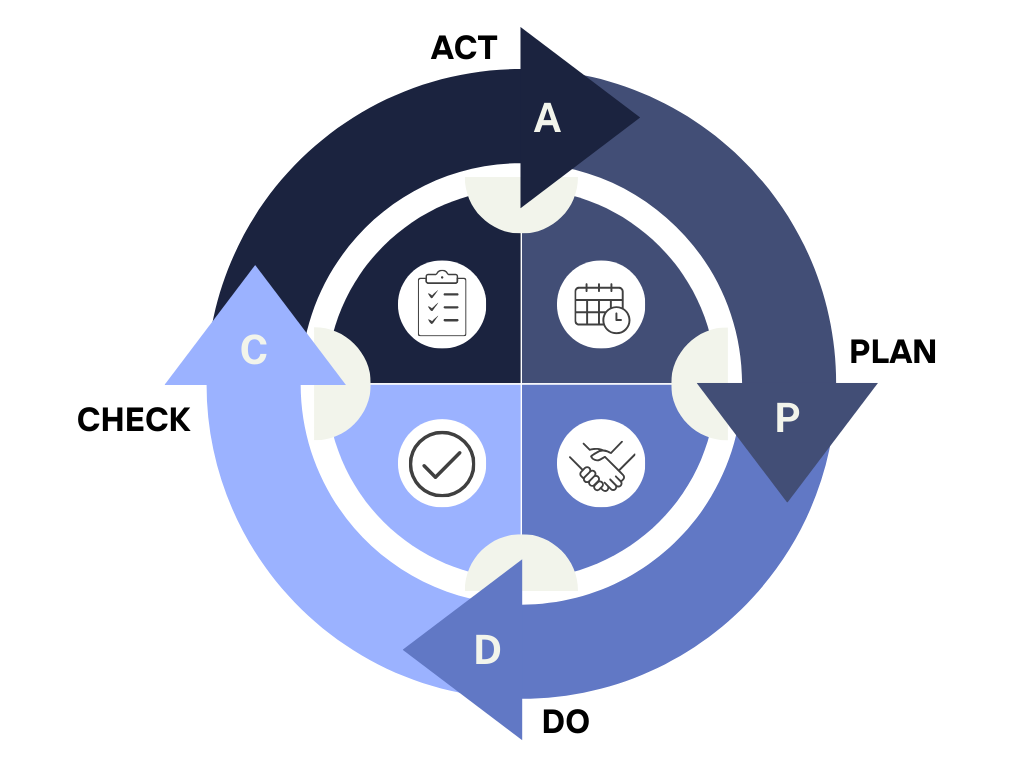

PDCA-Zyklus

SICHERHEIT IST ALSO KEINE EINMALMAßNAHME - SIE IST EIN KONTINUIERLICHER PROZESS

Der Zertifizierungs

prozess

Schritt für Schritt zur ISO 27001 Zertifizierung.

Der PDCA-Zyklus („Plan-Do-Check-Act“) unterstützt eine kontinuierliche Verbesserung und ermöglicht eine flexible Anpassung an neue Bedrohungen und sich verändernde Anforderungen.

Anwendungsbereich definieren:

Wir starten mit der Festlegung des Geltungsbereichs Ihres ISMS. Dabei werden die Informationssicherheitsziele definiert, dokumentiert und an Ihre Geschäftsanforderungen angepasst.

Verantwortlichkeiten klären:

Rollen und Verantwortlichkeiten werden zugeordnet, ein Assetregister erstellt und eine Informationssicherheitsleitlinie entwickelt, die den Rahmen für alle Maßnahmen bildet.

Verbindlichkeit schaffen:

Mit speziell entwickelten Richtlinien und Awareness-Maßnahmen sensibilisieren wir Ihr Team und schaffen die Grundlage für ein gemeinsames Verständnis. Dazu gehören auch Schulungen, die gezielt auf Ihre Organisation zugeschnitten sind.

Maßnahmen implementieren:

Die festgelegten Sicherheitsmaßnahmen und Richtlinien werden in den täglichen Betrieb integriert. Des weiteren unterstützen wir Sie bei der Durchführung von Schulungen und der Etablierung von Awareness-Kampagnen, um Sicherheitsbewusstsein zu fördern.

Risikomanagement anwenden:

Gemeinsam identifizieren wir geschäftskritische Vermögenswerte, analysieren potenzielle Risiken und entwickeln passende Risikobehandlungsmaßnahmen. So minimieren Sie Gefahren effektiv und gezielt.

GAP Analyse durchführen:

In einer detaillierten GAP-Analyse vergleichen wir den Ist-Zustand mit dem Soll-Zustand Ihres ISMS. Ziel ist es, Lücken zu identifizieren und Verbesserungsmaßnahmen abzuleiten.

Internes Audit vorbereiten und durchführen:

Ein internes Audit prüft die Effektivität Ihrer ISMS-Richtlinien und stellt sicher, dass gesetzte Ziele erreicht werden.

KPIs messen:

Anhand festgelegter Key Performance Indicators (KPIs) wird überprüft, ob die Maßnahmen wirken und das Sicherheitsniveau aufrechterhalten bleibt.

Management-Review:

Die Ergebnisse aus Audit und KPIs werden in einem Management-Review analysiert. Daraus leiten wir Maßnahmen ab, die auf die Verbesserung Ihres ISMS abzielen.

Kontinuierliche Verbesserung:

Ihr ISMS bleibt dynamisch: Auf Basis von neuen Erkenntnissen, aktuellen Risiken oder geänderten Rahmenbedingungen passen wir Prozesse und Maßnahmen an. So gewährleisten wir langfristigen Schutz und ein nachhaltiges Sicherheitsmanagement.

ISO 27001 ZERTIFIZIERUNG UND AUDITS

Die ISO 27001 Zertifizierung bescheinigt Ihrem Unternehmen die erfolgreiche Implementierung eines ISMS gemäß internationaler Sicherheitsstandards. Diese Zertifizierung wird von unabhängigen, akkreditierten Auditoren durchgeführt, die die Wirksamkeit der umgesetzten Sicherheitsmaßnahmen überprüfen und bestätigen.

Ihre Vorteile:

- Offizieller Nachweis hoher Sicherheitsstandards

- Stärkung des Vertrauens bei Kunden & Partnern

- Nachhaltiges Sicherheitsmanagement

Ihre Sicherheits-Strategie im Fokus

ISO / IEC 27001 bietet Ihnen einen strukturierten Leitfaden, um Ihre Informationssicherheit auf das nächste Level zu heben und kontinuierlich zu verbessern.

Sie möchten Ihre Informationssicherheit individuell für Ihr Unternehmen optimieren?

Lassen Sie uns gemeinsam besprechen, wie wir Ihre Sicherheitsstrategie erfolgreich umsetzen können.

Vereinbaren Sie jetzt unverbindlich einen Termin - wir freuen uns auf Ihre Anfrage!

FAQs

Die klare Antwort lautet: Nein.

Die ISO / IEC 27001-Zertifizierung ist nicht verpflichtend, kann jedoch in bestimmten Fällen eine gesetzliche oder regulatorische Notwendigkeit sein. Sie bietet Organisationen einen strukturierten und international anerkannten Rahmen, um ihre Informationssicherheit auf höchstem Niveau zu etablieren, kontinuierlich zu verbessern und nachweislich zu dokumentieren.

Besonders im Kontext von § 8a Absatz 3 BSIG spielt die ISO / IEC 27001 eine wichtige Rolle. Sie kann ein zentraler Bestandteil des erforderlichen Nachweises sein, da sie es ermöglicht, Sicherheitsmaßnahmen systematisch und nachvollziehbar zu gestalten. Dies ist insbesondere für Betreiber Kritischer Infrastrukturen (KRITIS) von Bedeutung, die den Schutz ihrer Dienstleistungen und Anlagen nachweisen müssen, um die Versorgungssicherheit der Bevölkerung zu gewährleisten.

Organisationen, für die eine ISO / IEC 27001 Zertifizierung besonders relevant ist:

- Kritische Infrastrukturen (KRITIS): Unternehmen und Organisationen, die in Bereichen wie Energieversorgung, Gesundheitswesen, Informationstechnik, Verkehr oder Wasserwirtschaft tätig sind, unterliegen häufig strengen gesetzlichen Vorgaben, etwa gemäß §8a BSIG. Die ISO / IEC 27001 Zertifizierung – auch auf Basis von IT-Grundschutz – kann dabei als Bestandteil des Nachweises über angemessene Sicherheitsmaßnahmen genutzt werden. Sie hilft, die Verfügbarkeit, Integrität, Vertraulichkeit und Authentizität kritischer Dienstleistungen sicherzustellen.

- Finanzdienstleister und Banken:

Aufgrund der sensiblen Natur finanzieller Daten und der strengen Regulierungen ist eine ISO / IEC 27001 Zertifizierung ein wichtiger Nachweis für Kunden und Aufsichtsbehörden. Sie schützt vor Sicherheitsvorfällen und sorgt für die Einhaltung branchenspezifischer Standards. - IT- und Technologieunternehmen: Anbieter von Cloud-Services, Software-as-a-Service (SaaS), Hosting- oder Managed-Services profitieren stark von der ISO / IEC 27001 Zertifizierung. Sie demonstriert Kunden und Partnern einen zuverlässigen Umgang mit sensiblen Daten und stärkt das Vertrauen in ihre Sicherheitsprozesse.

- Gesundheitswesen und medizinische Organisationen:

Kliniken, Krankenhäuser und Pharmaunternehmen verarbeiten hochsensible Patientendaten. Die Zertifizierung trägt dazu bei, Sicherheitslücken zu schließen und die Vertraulichkeit sowie Verfügbarkeit medizinischer Informationen zu gewährleisten. - Öffentliche Institutionen und Behörden:

Um Bürgerdaten und staatlich relevante Informationen zu schützen, setzen Behörden zunehmend auf ein zertifiziertes ISMS. Dies schafft Transparenz und Vertrauen. - Unternehmen mit hohen Kundenanforderungen:

Viele Kunden verlangen von ihren Geschäftspartnern einen hohen Sicherheitsstandard. Unternehmen, die sensible Daten im Auftrag Dritter verarbeiten, können durch die ISO / IEC 27001 Zertifizierung einen entscheidenden Wettbewerbsvorteil erzielen.

- Verbesserte Informationssicherheit:

Die Einrichtung eines Informationssicherheits-Managementsystems (ISMS) schützt Ihre sensiblen Daten und IT-Infrastrukturen vor aktuellen und zukünftigen Bedrohungen. Sicherheitslücken werden frühzeitig identifiziert, und geeignete Maßnahmen sorgen für eine robuste Verteidigung gegen Cyberangriffe. - Erfüllung gesetzlicher Anforderungen:

ISO / IEC 27001 hilft Unternehmen, alle relevanten gesetzlichen und regulatorischen Vorgaben im Bereich Datenschutz und Informationssicherheit einzuhalten. - Effizientes Risikomanagement:

Ein robustes und aktuelles ISMS (Informationssicherheits-Managementsystem) identifiziert potenzielle Schwachstellen frühzeitig und bietet effektive Maßnahmen zur Risikominimierung. Dies gewährleistet ein hohes Maß an Sicherheit und Resilienz gegenüber Cyberangriffen. - Kosteneinsparungen:

Durch die Minimierung von Sicherheitsvorfällen und die Optimierung interner Prozesse senken Unternehmen sowohl die direkten IT-Sicherheitskosten als auch die teuren Folgekosten von Sicherheitsvorfällen. - Integration in bestehende Managementsysteme:

Dank der kompatiblen Annex SL-Struktur lässt sich ISO / IEC 27001 nahtlos in bestehende Systeme wie ISO 9001 (Qualitätsmanagement) integrieren. Dies reduziert den Aufwand für Audits, Updates und Prüfungen und schafft Synergieeffekte. - Kontinuierliche Verbesserung:

Interne Audits und regelmäßige Überprüfungen ermöglichen es, Schwachstellen zu erkennen und gezielte Verbesserungen umzusetzen. Ihr ISMS bleibt so stets auf dem neuesten Stand und kann flexibel auf neue Bedrohungen reagieren. - Stärkung des Vertrauens:

Die Zertifizierung signalisiert Kunden, Partnern und Stakeholdern, dass Ihr Unternehmen höchste Standards in der Datensicherheit erfüllt. Dies stärkt das Vertrauen in Ihre Organisation und kann neue Geschäftsmöglichkeiten eröffnen. - Wettbewerbsvorteil:

Die Zertifizierung unterstreicht Ihr Engagement für Informationssicherheit und

positioniert Ihr Unternehmen als vertrauenswürdigen Partner. Damit heben Sie sich von der Konkurrenz ab und minimieren gleichzeitig rechtliche sowie finanzielle Risiken. - Förderung einer Sicherheitskultur:

Die Norm fördert ein ganzheitliches Sicherheitsbewusstsein, das sich in der gesamten Organisation verankert. Mitarbeitende werden durch klare Verhaltensrichtlinien und Schulungen für die sichere Nutzung von IT-Systemen sensibilisiert. - Langfristige Resilienz:

ISO / IEC 27001 stärkt die Widerstandsfähigkeit Ihres Unternehmens gegen Betriebsunterbrechungen und sorgt dafür, dass Sie flexibel auf neue Herausforderungen reagieren können.

- Einführung und Aufbau eines ISMS:

Um die ISO 27001 Zertifizierung zu erhalten, muss Ihr Unternehmen ein ISMS implementieren. Dieses System sorgt für die kontinuierliche Überprüfung und Verbesserung der Sicherheitsrichtlinien, Benutzerzugriffskontrollen und Prozesse. Es dient als Grundlage für die proaktive Erkennung und Behandlung von Risiken im Bereich der Informationssicherheit. - Klassifizierung von Unternehmenswerten:

Eine zentrale Anforderung ist die Klassifizierung Ihrer Unternehmenswerte. Hierzu gehört die vollständige Inventarisierung der relevanten Werte, um deren Schutzbedarf zu bewerten. Nur so kann Ihr ISMS auf die spezifischen Risiken und Anforderungen ausgerichtet werden. - Durchführung einer Risikoanalyse:

Ein weiterer zentraler Bestandteil

ist die Risikoanalyse. Diese hilft, potenzielle Sicherheitsrisiken zu

identifizieren und angemessene Maßnahmen zu definieren. Die Risikobewertung bildet die Grundlage für die Auswahl und Umsetzung der richtigen Sicherheitskontrollen. - Festlegung des ISMS-Kontexts:

ISO 27001 verlangt von Unternehmen, den Kontext ihrer Organisation zu definieren, einschließlich der Erwartungen und Anforderungen relevanter Interessensgruppen hinsichtlich der Informationssicherheit. Es ist notwendig, den Anwendungsbereich des ISMS zu bestimmen und klar festzulegen, welche Systeme, Abteilungen und Daten in das Sicherheitsmanagement einbezogen werden. - Verpflichtung der Führungsebene:

Die oberste Führungsebene muss sich zur Informationssicherheit bekennen und eine Sicherheitsstrategie festlegen. Sie ist verantwortlich für die Bereitstellung von Ressourcen, das Zuweisen von Verantwortlichkeiten und das Fördern einer Kultur der kontinuierlichen Verbesserung. Nur mit der Unterstützung der Führung kann das ISMS effektiv implementiert und gepflegt werden. - Planung und Zielsetzung:

Im Rahmen der Planung muss Ihr Unternehmen Informationssicherheitsziele festlegen, die mit der Sicherheitsstrategie und der Risikobewertung im Einklang stehen. Diese Ziele sollten messbar und mit klar definierten Maßnahmen zur Erreichung verbunden sein. Hierzu gehören auch die Zuweisung von Verantwortlichkeiten und die Festlegung von Zeitrahmen. - Unterstützung und Ressourcen:

Ein erfolgreiches ISMS erfordert die Bereitstellung von Ressourcen und die Förderung des Sicherheitsbewusstseins im gesamten Unternehmen. Alle Mitarbeiter müssen in Bezug auf Informationssicherheit geschult und kontinuierlich sensibilisiert werden. Zudem ist eine klare Kommunikation und Dokumentation notwendig, um eine konsistente Umsetzung der Sicherheitsrichtlinien zu gewährleisten. - Betrieb und Risikomanagement:

Ihr Unternehmen muss operative

Maßnahmen ergreifen, um Sicherheitsrisiken zu bewältigen. Dies umfasst die Implementierung von Sicherheitskontrollen sowie die kontinuierliche Überwachung und Anpassung dieser Maßnahmen, um sich ändernden Bedrohungen und Risiken gerecht zu werden. Ein regelmäßiges Monitoring und die Evaluierung von Risiken sind unerlässlich. - Leistungsbewertung und interne Audits:

Die Leistung des ISMS muss regelmäßig überwacht und bewertet werden. Dazu gehören interne Audits und die Managementbewertung, um sicherzustellen, dass alle Sicherheitsmaßnahmen effektiv sind und die festgelegten Ziele erreicht werden. Die Ergebnisse dieser Prüfungen sollten dokumentiert und als Grundlage für Verbesserungsmaßnahmen genutzt werden. - Kontinuierliche Verbesserung:

ISO 27001 fordert, dass Unternehmen kontinuierlich an der Verbesserung ihres ISMS arbeiten. Wenn bei Audits Nichtkonformitäten festgestellt werden, müssen Unternehmen diese

analysieren und entsprechende Korrekturmaßnahmen ergreifen. Die kontinuierliche Verbesserung ist entscheidend, um das ISMS an sich entwickelnde Bedrohungen und

technologische Veränderungen anzupassen und sicherzustellen, dass die Informationssicherheit langfristig gewährleistet ist. - Sicherheitskontrollen gemäß Anhang A:

Die ISO 27001 enthält im Anhang A eine Liste von 114 Sicherheitskontrollen in 14 Kategorien, die Unternehmen je nach ihrer spezifischen Risikobewertung implementieren können. Es ist jedoch nicht erforderlich, alle diese Kontrollen zu übernehmen – nur die, die für die individuellen Sicherheitsanforderungen Ihres Unternehmens relevant sind.

Kosten:

Die Kosten hängen von verschiedenen Faktoren ab, darunter die Größe Ihres Unternehmens, die Komplexität Ihrer IT-Systeme und der Umfang des geplanten ISMS. Die Hauptkosten lassen sich in die folgenden Bereiche unterteilen:

- Beratungskosten: Externe Experten

unterstützen Sie bei der Planung und Umsetzung des ISMS. - Ausbildungskosten: Schulungen für Ihre Mitarbeiter, um sicherheitsrelevante Best Practices zu verstehen und umzusetzen.

- Umsetzungskosten: Investitionen in die Implementierung von Sicherheitsmaßnahmen und Technologien.

- Zertifizierungskosten: Gebühren für das Zertifizierungsaudit und die Ausstellung des Zertifikats durch die akkreditierte Zertifizierungsstelle.

- Erhaltungskosten: Laufende Kosten für Audits, Überprüfungen und Anpassungen des ISMS, um den Anforderungen dauerhaft gerecht zu werden.

Dauer:

Der Zeitaufwand für die Einführung und Zertifizierung variiert je nach Ausgangslage und Komplexität Ihres Unternehmens.

Typische Phasen und Zeitrahmen sind:

- Phase 1: Planung und Einführung des ISMS

In dieser Phase werden eine Risikobewertung durchgeführt, Sicherheitsrichtlinien entwickelt und erste Maßnahmen zur Umsetzung von Sicherheitsvorkehrungen ergriffen.

Dauer: 3 bis 6 Monate, je nach Ressourcen und Ausgangssituation - Phase 2: Internes Audit und Management Review

Nach der Implementierung wird das ISMS intern überprüft und durch die Geschäftsleitung freigegeben.

Dauer: 1 bis 2 Monate - Phase 3: Zertifizierungsaudit

Das Audit erfolgt in zwei Stufen:

Stufe 1: Überprüfung der Dokumentation des ISMS

Stufe 2: Überprüfung der Implementierung und Wirksamkeit des ISMS vor Ort.

Das Zertifizierungsaudit dauert in der

Regel wenige Tage pro Stufe, mit Pausen von mehreren Wochen bis zu einem Monat dazwischen.

Dauer: insgesamt 1 bis 2 Monate - Gesamtzeitrahmen:

Der gesamte Prozess dauert durchschnittlich 6 bis 12 Monate, bei größeren oder komplexeren Organisationen kann er jedoch bis zu 18 Monate in Anspruch nehmen.

Gültigkeit:

Eine ISO 27001 Zertifizierung hat eine Gültigkeit von drei Jahren. Innerhalb dieser Zeit finden jährliche Überwachungsaudits statt, um sicherzustellen, dass das ISMS weiterhin den Anforderungen entspricht. Nach drei Jahren ist eine Rezertifizierung erforderlich, um die Gültigkeit der Zertifizierung zu verlängern.